Trusted Platform

جدیدترین خبری که به دستم رسیده اینه که OpenGL 3 از directx شکست خورده و احتمالا برای همیشه نابود میشه. من این قضیه را کامل دنبال کردم اگر دوست داشتید براتون مینویسم و یا اگر فرصتی براش داشتم کامل توضیح خواهم داد. ظاهرا directx از این به بعد یکه و تنها برروی سیستم عاملها میتازد.

مورد بعدی اینکه بلاگفا نظر سنجی درباره بهترین وبلاگها گذاشته دوستانی که در قسمت پیوندهای وبلاگ من هستند همشون اسمشان را در نظر سنجی نوشتم چون پیوند وبلاگ من مثل بقیه وبلاگها تبادل لینکی نیست بلکه از هر وبلاگی خوشم بیاد در پیوندها مینویسمش و هیچوقت هم برای صاحبش پیام تبادل لینک بخاطر اینکارم نمیذارم و با آنها معامله نمیکنم.

تا الان هر چیز تخصصی درباره امنیت ویندوز توی اینترنت در سایتهای فارسی زبان منتشر شده کار من بوده. (غرور و ) نمونه اش این مطلبی که مینویسم شما میتونید اسم Trusted Platforms را در گوگل search کنید و میبینید که چیزی دستگیرتون نمیشه! البته خوب این خودش یک ضعف هست که چرا کاربران ایرانی درباره امنیت اطلاعات کمی دارند و اونهایی هم که این اطلاعات را دارند چرا اون و share نمیکنند؟! درباره امنیت ویندوز و ابزارهای اون شاید در مجلات و یا سایتها اسمی شنیده باشید که دو خط درباره اون توضیح دادن کارش چی هست ولی هیچ توضیح تخصصی درباره ساختمان اون پیدا نمیکنید. نمونه اش BitLocker ویندوز ویستا هست که من در آینده درباره اش مینویسم ولی اگر کار به bitLocker و قابلیتهای اون برسه میبینید که حالا حالا ها باید مطلب نوشت. میتونید BitLocker را در گوگل در صفحات فارسی جستجو کنید و ببینید نتایج را.

بیشتر ویژگی های امنیتی که برای windows vista وجود دارد ، برای شبکه طراحی شده اند مثلا شبکه راه دور مثل اینترنت ولی شبکه ای دیگر که خطرناک تر هست مثل شبکه ها محلی با local مجوزهای رخنه کردن در ویندوز بیشتر هست پس باید ویژگی های امنیتی جدیدی برروی ویندوز سوار باشه که جلوی این ورودی های غیر مجاز را بگیره. شاید این یکی از دلایل خوب برای استفاده از ویندوز ویستا تا ویندوز xp برای کارهای شبکه باشه. ویستا ابزارهایی برای این کار داره که نامشون هست Trusted Platform Module Services و روش Bitlocker drive encryption هست. البته این ساختار که در خط بالا گفتم را نباید ابزار گفت و باید ازش به عنوان یک ساختار مثال زد.

آشنایی با Trusted Platforms

هم در ویندوز xp و هم در ویستا سیستمی به نام Encrypting File System که اصطلاحا EFS نامیده میشه هست که از آن میتونید برای کدگذاری فایلها و پوشه استفاده کنید. با استفاده از EFS میتونید از داده های حساس خود محافظت کنید، به صورتی که تنها از طریق استفاده از EFS میتونید از داده های حساس خود محافظت کنید، به صورتی که تنها از طریق زیر ساخت کلید عام PKI قابل دسترس باشد. مجوزهای کدگذاری به صورت قسمتی از داده اصلی در پروفایل کاربر ذخیره میشوند. تا زمانی که پروفایل و کلید کدگذاری موجود در آن دسترسی دارید، میتونید به فایلها دسترسی پیدا کنید.

با اینکه EFS از کامپیوتر به بهترین نحو محافظت میکنه ولی بازهم کافی نیست و دربرابر بعضی از هجوم ها ضعیف هست. دلیل ضعف اون هم اینه که وقتی هکر وارد سیستم شما بشه از ایجا به بعدش دیگه EFS از سیستم شما محافظت نمیتونه بکنه دلیلش هم این هست که قبل از راه اندازی مجدد سیستم میتونه وارد اون بشه و توسط یک سیستم عامل دیگه پیکربندی سیستم شما را عوض کنه. و بعد حق دسترسی شما را از کامپیوتر قطع میکنه و خودش وارد سیستم میشه و حالا هرکاری بخواد انجام میده.

برای حفاظت از کامپیوتر در مقابل حملات فیزیکی و ایجاد یک لایه محافظتی دیگه به دور آن ، در ویندوز ویستا ساختار دیگه ای وجود داره که نامش هست Trusted Platform Module Servicesاستفاده میشود. با این ساختار شما میتونید محیطی قابل اطمینان با ضریب امنیتی بسیار بالا ایجاد کنید که داده های کامپیوتر شما را شدیدا محافظت میکنه حتی موقعیکه سیستم عامل آفلاین باشه.

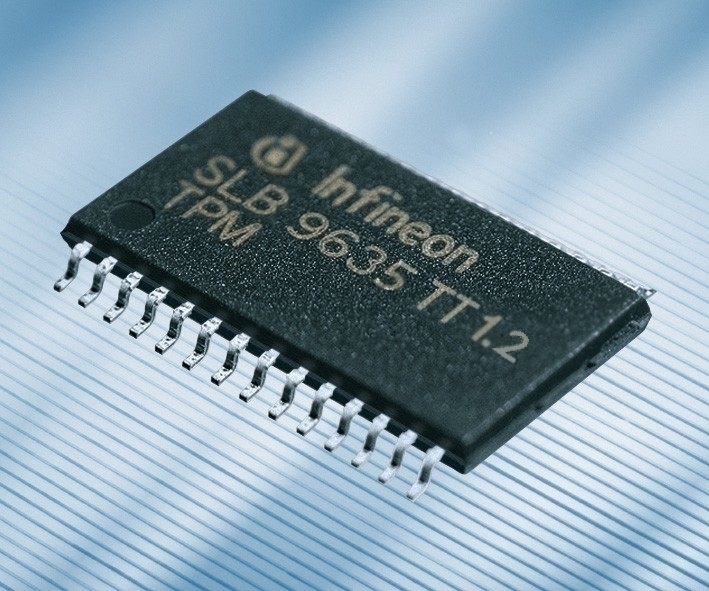

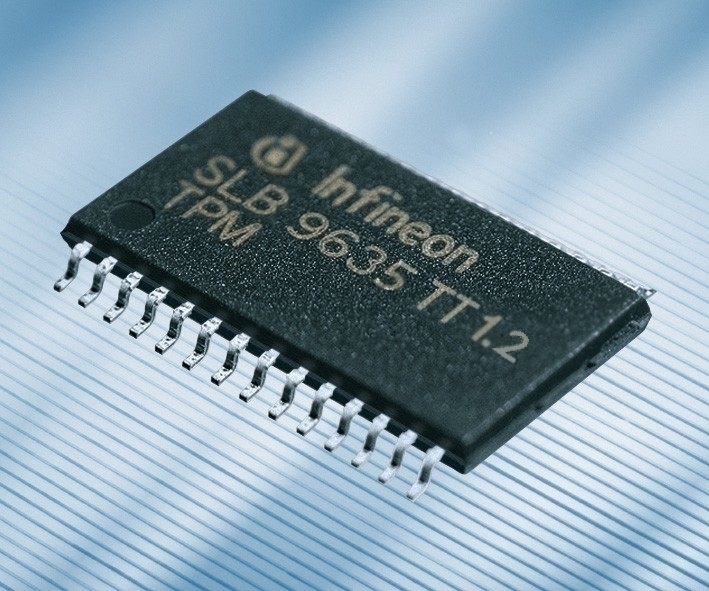

این ساختار در ویندوز ویستا زیر ساخت مورد نیاز برای استفاده از سخت افزار امنیتی TPM که نام کاملش هست trusted platform module را فراهم میکنه.در واقع این دو باید با هم باشند تا از کامپیوتر محافظت کنند. TPM یک ریزپردازنده هست که روی مادربورد نصب میشه و از طریق باس سخت افزاری با سایر بخشهای سیستم ارتباط برقرار میکنه. تصویر پائین همراه با توضیح انگلیسی راجع به این ریز پردازنده مربوط به سایت infineon.com هست.

Together with the Trusted Platform Module (TPM) v1.2 and the TPM Professional Package software Infineon offers a comprehensive and Windows Vista Ready secure solution for notebooks and desktop PCs.

Mit seinem TPM (Trusted Platform Module) Version 1.2 und seiner Software “TPM Professional Package” bietet Infineon eine auf Windows Vista abgestimmte, umfassende Sicherheitslösung, die in Notebooks und Desktops zum Einsatz kommt.

مطلبی را که در پائین میخوانید از سایت P30-data.com گرفتم که مساله سخت افزاری را کامل توضیح میده.

رمزگذاری داده ها : BitLocker

BitLocker اجازه مي دهد تا تمام محتويات پارتيشن هاي هارد درايو را رمز گذاري كنيد بطوريكه اگر براي مثال سيستم يا هارد ديسك دزديده شد كسي نمي تواند به د

اده هاي شما دسترسي داشته باشد .اين ويژگي تنها بر روي نسخههاي Enterprise و Ultimate فعال شده است .

براي اينكه اين ويژگي آماده استفاده و بكار گيري شود ميبايست كامپيوتر شما ماژول خاصي به نام TPM يا Trusted Platform Module را بصورت سخت افزاري بر روي مادربورد داشته باشد. بطور معمول اين ماژول همراه با مادربورد ها عرضه نمي شود. در شكل زير مي توانيد بخش اصلي قرار گيري اين ماژول را بر روي مادربورد ببينيد :

درشكل فوق TPM Header را در مادربورد گيگابايت مدل GA-M59SLI-S5 ملاحظه مي كنيد . ماژول TPM همراه با مادربورد عرضه نشده است و در صورت نياز بايد به صورت مجزا تهيه شود. در صورت استفاده از ماژول هاي TPM با نسخه۱.۲ يا بالاتر كليد رمز گذاري بر روي خود ماژول ذخيره خواهد شد .اما اگر نسخه مورد استفاده پايين تر از ۱.۲ باشد بايستي كليد رمزگذاري را برروي يك Pen Drive ذخيره كنيد . اين ويژگي از طريق آيكون مربوطه با نام BitLocker Drive Encryption در كنترل پنل فعال خواهد شد .

نكته مهم اين است كه در كنار ماژول TPM , احتياج است تا موارد ديگري نيز براي راه اندازي BitLocker فراهم شود . اين موارد عبارتند از :

هارد ديسك شما بايستي حداقل ۲ پارتيشن داشته باشد , يكي براي ذخيره سازي ويندوز و نرم افزار ها و ديگري براي ذخيره سازي اطلاعات Boot – همچنين هردو بايستي با سيستم فايلي NTFS فرمت شده باشند. تنها پارتيشني كه ويندوز در آن نصب است رمز گذاري خواهد شد. لذا بايد دقت كنيد پارتيشن ديگر را براي ذخيره سازي اطلاعات حياتي خود انتخاب نكنيد ! هر چند فايل هاي ذخيره شده در پارتيشن ديگر مي توانند با ويژگي EFS در ويندوز رمزگذاري شوند.

اگر Bios سيستم تغيير كند يا هارد ديسك بر روي كامپيوتر ديگري نصب شود يا وسيله بوت سيستم تغيير كند هر كدام از اين تغييرات باعث مي شود تا BitLocker هارد درايو را قفل كند. تنها در صورتي مي توان به داده ها دسترسي داشت كه رمز مخصوص Recovery وارد شود. اگر رمز Recovery را از ياد برده ايد يا فراموش كرديد بدون هيچ گونه ناراحتي با داده هاي خود خداحافظي كنيد ! هرگز يه آنها دسترسي پيدا نخواهيد كرد .

از جهتي ديگر EFS گزينه اي است در نسخه هاي Business و Ultimate كه بوسيله آن مي توانيد فايلها را بصورت مستقل رمز گذاري كنيد. همانطور كه اطلاع داريد اين ويژگي جديد نيست چرا كه در ويندوز XP نيز بكار رفته است . با كليك راست بر روي فايل ها يا فولدر ها و ورود به بخش Properties در زبانه Advanced ( كه در همان زبانه General وجود دارد ) چك باكسي را ميبينيد تحت عنوان :Encrypt Contents To Secure Data .

در صورتيكه اين چك باكس فعال باشد كاربري غير از صاحب داده ( Owner ) يا ايجاد كننده آن ( Creator ) نمي تواند به داده دسترسي داشته باشد . البته اين وضعيت ۱۰۰ در ۱۰۰ نيست چراكه اگر كليد رمز گذاري و Certificate مربوطه را داشته باشيد مي توانيد داده ها را باز كنيد . ( همان بحثي كه تحت عنوان Recovery Agent مطرح مي شود ) مشكل اينجاست كه اگر براي سيستم خود رمز نگذاشته باشيد در صورت دسترسي ديگران به هارد درايو دادهها قابليت خوانده شدن را دارند . EFS با استفاده در حافظه هاي Removable نتايج بهتري خواهد داشت . چراكه داده ها تنها بر روي كامپيوتر اصلي باز خواهند شد .

ديگر نسخههاي ويستا با استفاده از دستور Cipher مي توانند از ويژگي رمز گذاري داده ها استفاده كنند . همچنين اگر كليد رمز گذاري و Certificate مربوطه را داشته باشيد با همين دستور مي توانيد فايل هاي رمز شده را باز كنيد .

توضیح بالا از سایت p30data بود که بخاطر عالی بودن مطلب در لینک پیوندهای روزانه وبلاگ هم لینکش را قرار دادم. و اما ادامه مطلب خودمان…

TPM قادر است کلیدهای رمزنگاری را ایجاد کنه و آنگونه ای کدگذاری کنه که فقط با استفاده از TPM بشه آنرا رمزگشائی کرد. این مرحله را به نام warpping یا binding میگن. در Tpm از یک کلید اصلی به نام storage Root Key که مخففش هست SRK استفاده میشه که درون خود TPM ذخیره میشه و برای تامین امنیت جنبه خصوصی کلید مورد استفاده قرار میگیره.

توجه کنید! چون TPM از چارچوب داخلی و مدارهای منطقی خاص خود برای پردازش دستور العمل استفاده میکنه، متکی به سیستم عامل نبوده و منوط به قابلیت های خاص نرم افزارهای خارجی نیست.

ویژگی جالبی در ویستا وجود داره که از آن برای کدگذاری کامپیوتر استفاده میشه که نامش را دربالای همین پست گفتم BitLocker Drive Encryption ، و ضمنا ویژگی قدرتمند TPM در اینه که میتونید از آن برای رمزگشائی داده هایی استفاده کنید که در خارج از TPM ایجاد شده.

این قسمت آخر هم توجه کنید!

زمانی که از BitLocker و TPM برای کدگذاری boot manager و فایلهای راهاندازی ویندوز استفاده میکنید و یا کامپیوتر، تنها در صورتی میتونید boot manager و فایلهای راه اندازی کامپیوتر را رمزگشائی کنید که از زمان آخرین کدگذاری تغییر نکرده باشند. به این معنی که میتونید از TPM برای ارزیابی فایلهای راه اندازی کامپیوتر در محیط قبلی سیستم عامل استفاده کنید. زمانی که هارد دیسک را با استفاده از TPM کدگذاری میکنید، تنها در صورتی میتونید هارد دیسک را رمزگشایی کنید که داده موجود در دیسک از زمان آخرین کدگذاری اغییر نکرده باشد. به همین ترتیب متوجه میشوید که دیسک در حالت آفلاین مورد حمله قرار نگرفته.

با این یک تکه آخر فکر کنم متوجه شده باشید که چرا بوت ویستا هم با xp فرق میکنه و دیگه دست فایل boot.ini نیست و دست boot manager و BCD هست که در مطالب قبلی درباره شان توضیح کامل را دادم.

اگر عمری باقی بم

ونه برام مطلبی مینویسم به عنوان آیا باید از BitLocker استفاده کنیم؟

که منتظرش باشید. انصافا برای این پست خیلی زحمت کشیدم.

سلام علی جون

خیلی مشتاق شدم در مورد رقابت directx و پیروز شدنش

لطفا هر چه زودتر خبر کاملشو بذار

یعنی باز مایکروسافت داره یه غول دیگه راه میندازه؟

البته طولانی هست ولی خوب مینویسم چشم.

سلام

در صورت امکان در سایت کمی درباره encrypt و DEP در XP صحبت کنید .. آیا راهی هست که فایلهای encrypt بعد از نصب ویندوز بازگردانی شوند .. آخه یه بار اینکارو کردم و بعد نصب فایل ها سبز شد

سلام

من هم سوال آقا امیر رو داردم

به شدت این قضیه برام مشکل درست کرده

و یک سوال دیگه:آیا امکانش هست که یک ویروس فایل ها را encrypt کند؟

با encrypt شما فایلها را از دست ویروس مخفی میکنید. ویروسها توانایی اینکار را ندارند.

واقعا ممنونم از نوشتن این مطلب جامع و کاربردی، خسته نباشید.